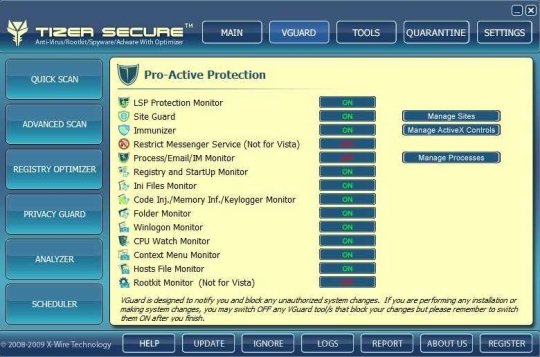

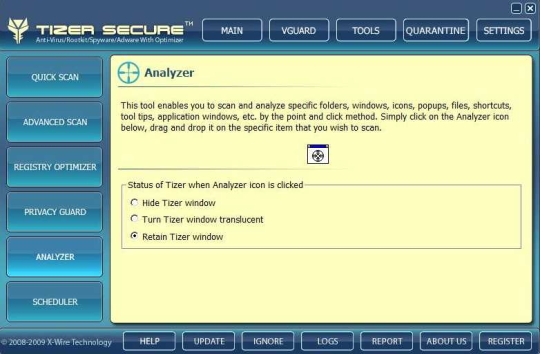

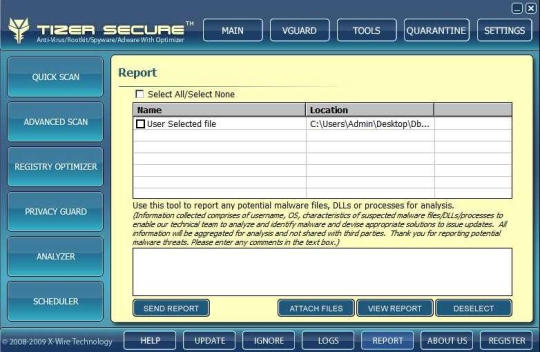

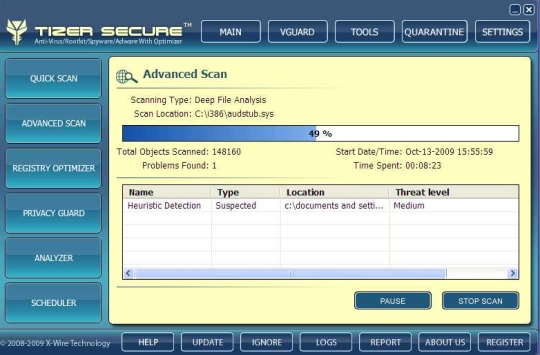

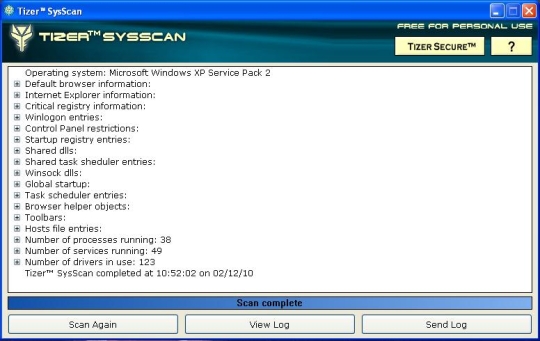

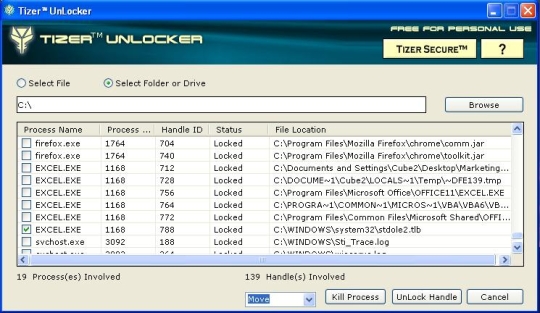

Ce qui distingue Tizer sécurisé en dehors des autres logiciels de sécurité est notre brevet en instance personnalisation de masse ou de la technologie de protection personnalisé, qui fournit à chaque utilisateur une solution de sécurité Internet personnalisé, adapté à sa machine et ses exigences, plutôt que de fournir la même protection de couverture pour tous les utilisateurs. Même si les utilisateurs téléchargent et installent la même application, tizer adapte sécurisés aux besoins de chaque utilisateur et offre une protection personnalisée pour répondre à ces besoins parce que les menaces sur un ordinateur peuvent être très différents des menaces sur une autre machine. En utilisant une combinaison de base de données, heuristiques et outils d'analyse de comportement, tizer scans sécurisé l'ordinateur d'un utilisateur de trouver les menaces connues et soupçonnées. L'utilisateur peut supprimer les menaces connues immédiatement, mais il peut utiliser les outils de reporting intégrés pour signaler les menaces et les journaux suspects pour analyse. Comme l'utilisateur continue à envoyer des rapports, tizer apprend à l'abri de ces rapports et télécharge les téléchargements nécessaires personnalisés, des mises à jour et des instructions à travers un processus en instance de brevet de la personnalisation de masse qui fournit des services de protection personnalisées à un coût abordable. Dans les cas où les mises à jour nécessaires sont disponibles sur le serveur, il est immédiatement téléchargé par un processus de mise à jour dynamique. Mises à jour périodiques sont également mis à disposition par le cloud computing. Le processus de personnalisation ou la personnalisation de masse est rendue possible par un processus en instance de brevet qui implique la combinaison de multiples propriétaires scans, outils et techniques tous pris en charge par une équipe technique solide. En plus de cette protection personnalisée, chaque utilisateur sécurisé Tizer reçoit le même, ensemble robuste d'outils de protection proactive et des mises à jour périodiques par le cloud computing qui protègent contre les menaces de logiciels malveillants connus et inconnus, se défendre contre de nouvelles attaques au point d'entrée, arrêtez les erreurs de registre et plantage du système, gardent des informations privées des pirates, et prévenir le vol d'identité

Limites :.

essai de 14 jours

Commentaires non trouvées